Decryptor ransomware BlackByte dirilis untuk memulihkan file secara gratis

Decryptor gratis untuk ransomware BlackByte telah dirilis, decryptor ini memungkinkan korban yang terkena ransomware tersebut untuk memulihkan file mereka secara gratis.

Saat dieksekusi, kebanyakan ransomware akan menghasilkan kunci enkripsi unik per file atau kunci tunggal per mesin yang biasa dikenal sebagai kunci sesi yang digunakan untuk mengenkripsi perangkat korban.

Kunci ini kemudian dienkripsi dengan kunci RSA publik dan ditambahkan ke akhir file yang terenkripsi atau sebuah "ransom note". Kunci terenkripsi ini sekarang hanya dapat didekripsi oleh kunci dekripsi pribadi yang hanya diketahui oleh si operator ransomware.

Hal ini membuat pelaku ancaman akan mendekrip kunci yang terenkripsi saat korban membayar uang tebusan.

BlackByte reused encryption keys

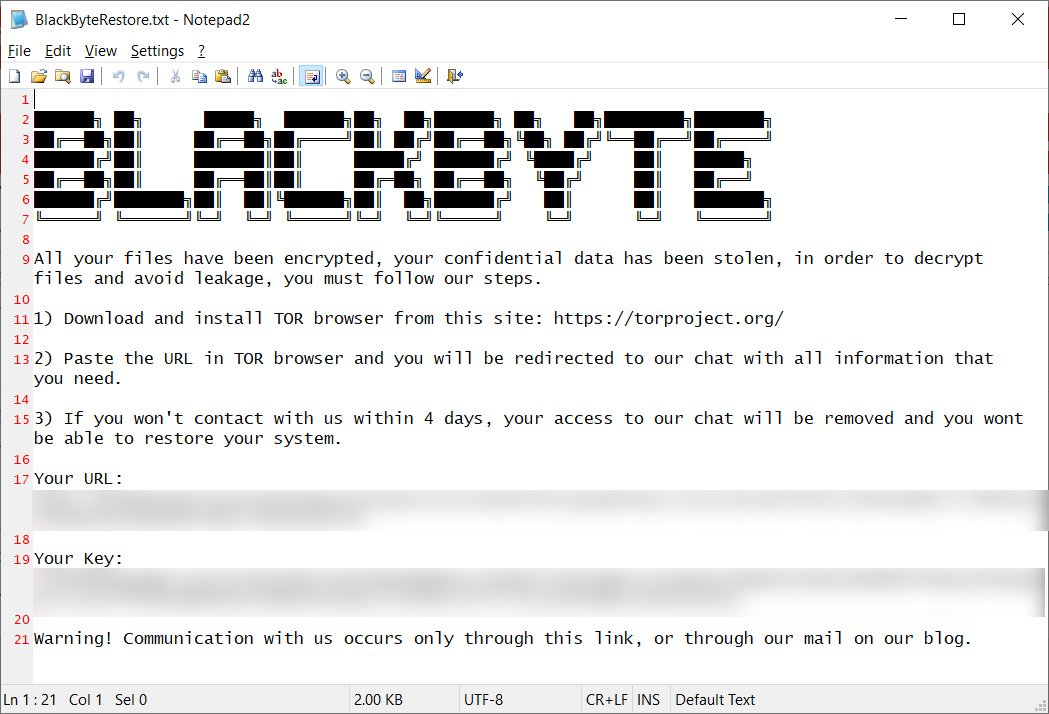

Dalam sebuah laporan oleh Trustwave, para peneliti menjelaskan bahwa ransomware mengunduh file bernama "forest.png" dari situs jarak jauh di bawah kendali mereka. Meskipun file tersebut terlihat seperti sebuah file gambar, sebenarnya file tersebut berisi sebuah kunci enkripsi AES yang digunakan untuk mengenkripsi perangkat.

Karena BlackByte menggunakan AES symmetrical encryption, kunci yang sama dapat digunakan untuk enkripsi dan juga deskripsi sebuah file.

Ketika BlackByte juga mengenkripsi kunci enkripsi AES yang diunduh ini dan menambahkannya ke "ransom note", Trustwave menemukan bahwa ransomware tersebut menggunakan kembali file "forest.png" yang sama untuk banyak korban.

Karena kunci enkripsi "raw" yang sama digunakan kembali, Trustwave dapat menggunakan kunci itu untuk membuat dekripsi yang memulihkan file korban secara gratis.

Namun, pasti ada kekurangan ketika merilis decryptor gratis seperti ini, karena hal ini membuat pelaku ransomware mengetahu bahwa terdapat "bug" pada program mereka dan membuat "bug" tersebut cepat diperbaiki.

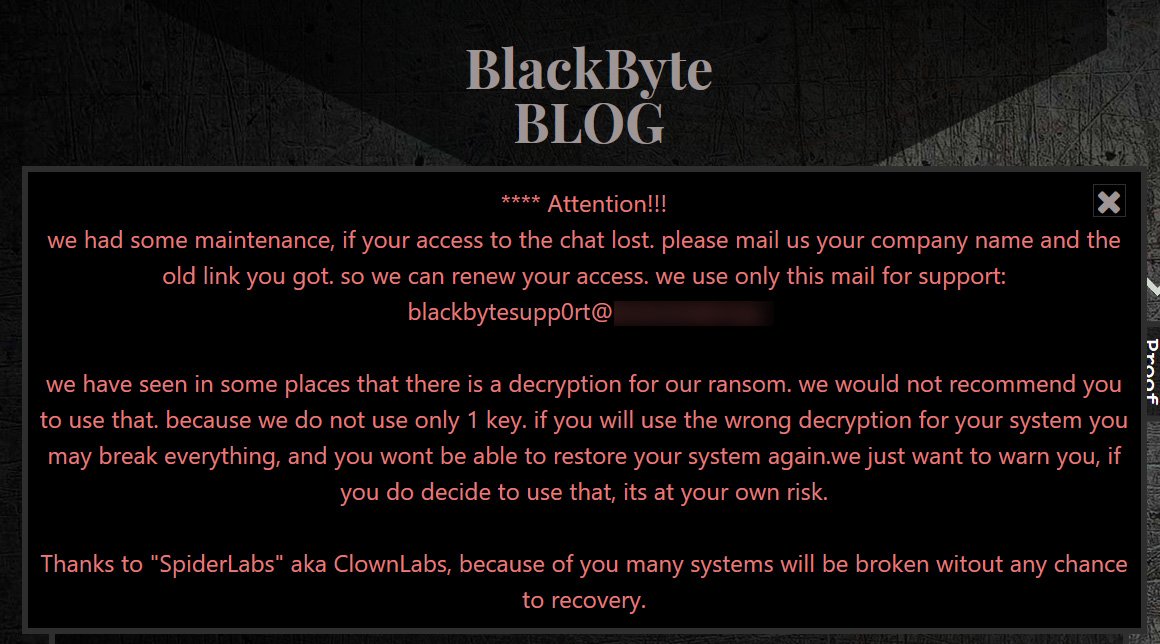

Seperti contoh decryptor buatan Trustwave tersebut sudah diketahui oleh mereka, yang akhirnya mereka mengatakan bahwa telah menggunakan lebih dari satu kunci dan menggunakan decryptor dengan kunci yang salah akan merusak file korban.

"we have seen in some places that there is a decryption for our ransom. we would not recommend you to use that. because we do not use only 1 key. if you will use the wrong decryption for your system you may break everything, and you wont be able to restore your system again.we just want to warn you, if you do decide to use that, its at your own risk." - BlackByte.

Tanggapan BlackByte terhadap dekripsi Trustwave

Jika anda adalah salah satu korban BlackByte dan ingin menggunakan dekripsi Trustwave, Anda perlu mengunduh source code dari Github dan mengompilasinya sendiri.

Sebelum melakukan dekripsi dengan decryptor dari Trustwave, sebaiknya Anda melakukan backup data terlebih dahulu. Dikarenakan ada kemungkinan peringatan dari BlackByte adalah benar.

Atau jika Anda memiliki file "forest.png" pada perangkat Anda yang terenkripsi, Anda bisa menggunakan file itu daripada file yang dibundel dengan decryptor Trustwave.

Siapa itu BlackByte?

BlackByte adalah operasi ransomware yang perlahan mulai menargetkan korban perusahaan di seluruh dunia pada awal Juli 2021.

Laporan pertama ransomware muncul sekitar seminggu kemudian di forum BleepingComputer setelah korban mencari bantuan dalam mendekripsi file mereka.

BlackByte Ransom Note

Ditulis dalam C#, BlackByte akan mencoba menghentikan berbagai proses keamanan, mail server, dan basis data agar berhasil mengenkripsi sebuah perangkat.

Ransomware juga akan mencoba untuk menonaktifkan Microsoft Defender pada perangkat target sebelum mencoba enkripsi.

Meskipun BlackByte tidak seaktif operasi ransomware lainnya, mereka telah berhasil melakukan banyak serangan di seluruh dunia dan tidak boleh diabaikan.

Sumber: BlackByte ransomware decryptor released to recover files for free (bleepingcomputer.com)